In diesem Abschnitt werden die Techniken der Missbrauchserkennung mit dem Colored Petri Net vorgestellt. Weiterhin finden Sie die Vorteile und Nachteile dieser Technik.

Was ist das Colored Petri-Net?

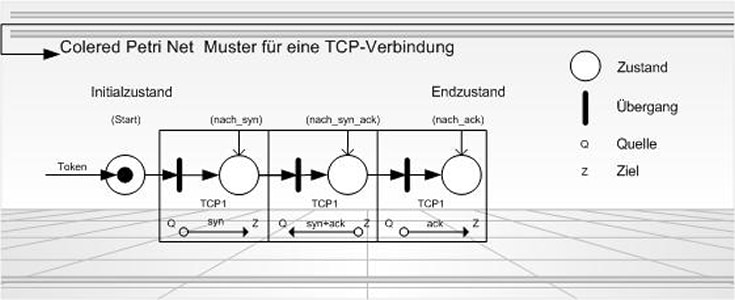

Die Missbrauchserkennung verfügt über bestimmte Techniken, welche klären sollen ob ein Angriff stattfindet oder nicht bzw. ob der Netzwerkverkehr und die Log-Dateien normale oder abnormale Aktivitäten aufweisen. Bei diesem Ansatz könnte man denken, das er dem Ansatz der State Transition Analysis gleichkommt. Jedoch gibt es zwei wesentliche Unterschiede. Erstens wird bei der State Transition Analysis der Systemstatus zum Erkennen der Angriffe herangezogen, beim Colored Petri Net wird ein Mustervergleich durchgeführt. Zweitens gibt es Wächter die bei der State Transition Analysis im Zustand vorhanden sind und beim CPN sind die Wächter im Zustandsübergang integriert. Der Wächter selbst ist verantwortlich für die Interpretation und Alarmierung beim Mustervergleich. In dieser Abbildung wird aufgezeigt wie ein Muster für den Aufbau einer TCP-Verbindung aussieht, also ein 3 Wege Handshake.

Vorteile

Diese Technik ist sehr schnell und der Mustervergleich ist unabhängig von Prüfformaten und kann somit auch auf den Paketstrom angewandt werden. Die Technik bietet eine fein granulierte Spezifikation und zeigt auf, warum ein Angriff erkannt wurde.

Nachteile

Die Nachteile beschränken sich auf die Nachteile, welche die Missbrauchserkennung bietet. Da die Missbrauchserkennung nur bekannte Angriffe erkennen kann, gilt dies natürlich auch für die Technik Colored Petri Net.